Introduction: Where Data Becomes Defense

In an era where digital ecosystems underpin nearly every aspect of modern life—from financial systems to healthcare infrastructure—cybersecurity has evolved into a critical discipline. However, traditional rule-based security mechanisms are no longer sufficient to counter increasingly sophisticated cyber threats. This is where data science emerges as a transformative force. By harnessing vast amounts of data and applying statistical modeling, machine learning, and pattern recognition, data science enables organizations to detect, predict, and neutralize cyber threats with unprecedented precision.

This article explores how data science reshapes cybersecurity, offering both foundational insights for beginners and advanced perspectives for professionals seeking to deepen their understanding.

Understanding the Intersection of Data Science and Cybersecurity

At its core, cybersecurity is about protecting systems, networks, and data from unauthorized access or attacks. Data science, on the other hand, focuses on extracting meaningful insights from structured and unstructured data. When these two domains intersect, a powerful synergy emerges.

Data science enhances cybersecurity by:

- Identifying anomalies in network behavior

- Predicting potential attack vectors

- Automating threat detection processes

- Improving incident response times

Unlike traditional systems that rely on predefined rules, data-driven cybersecurity systems continuously learn and adapt, making them more resilient against evolving threats.

Key Applications of Data Science in Cybersecurity

1. Threat Detection and Anomaly Identification

One of the most critical applications is detecting unusual patterns that may indicate malicious activity. Machine learning models are trained on historical data to recognize “normal” behavior. Any deviation from this baseline triggers alerts.

For example, if a user typically logs in from one geographic location but suddenly accesses the system from multiple countries within minutes, anomaly detection systems flag this as suspicious.

- Real-time monitoring of network traffic

- Behavioral analytics for user activity

- Detection of zero-day attacks

2. Predictive Analytics for Threat Prevention

Predictive models analyze past cyber incidents to forecast future attacks. By identifying patterns in attack strategies, organizations can proactively strengthen their defenses.

For instance, clustering algorithms can group similar attack types, enabling cybersecurity teams to anticipate new variants of known threats.

- Forecasting attack trends

- Risk scoring for vulnerabilities

- Strategic allocation of security resources

3. Malware Detection and Classification

Data science enables automated malware detection by analyzing file characteristics and behavior. Instead of relying solely on signature-based detection, machine learning models can identify previously unseen malware.

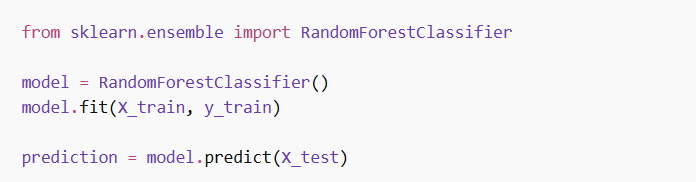

A simplified example of a classification model in Python:

This approach allows systems to:

- Detect polymorphic malware

- Classify threats based on behavior

- Continuously improve detection accuracy

4. Fraud Detection and Risk Management

In sectors like banking and e-commerce, data science plays a vital role in identifying fraudulent transactions. Algorithms analyze transaction patterns and flag anomalies in real time.

For example:

- Unusual spending behavior

- Transactions from unfamiliar devices

- Rapid successive purchases

These insights help prevent financial losses and enhance user trust.

5. Security Automation and Incident Response

Automation powered by data science reduces the burden on human analysts. Intelligent systems can:

- Prioritize threats based on severity

- Automati cally isolate compromised systems

- Generate actionable insights for security teams

This leads to faster response times and minimizes damage during cyber incidents.

Core Techniques and Technologies

Machine Learning

Machine learning is the backbone of modern cybersecurity analytics. Supervised and unsupervised learning techniques are used for classification, clustering, and anomaly detection.

- Supervised learning for known threats

- Unsupervised learning for unknown threats

- Reinforcement learning for adaptive security systems

Big Data Analytics

Cybersecurity systems process massive volumes of data from logs, network traffic, and user activity. Big data technologies enable:

- Real-time data processing

- Scalable storage solutions

- Efficient querying of large datasets

Natural Language Processing (NLP)

NLP is used to analyze threat intelligence reports, phishing emails, and dark web communications.

- Detecting phishing attempts

- Extracting information from threat reports

- Monitoring hacker forums

Real-World Example: Detecting Insider Threats

Consider a large enterprise where employees access sensitive data daily. A data science model monitors user behavior over time. If an employee suddenly downloads an unusually large volume of confidential files outside working hours, the system flags this as a potential insider threat.

This approach combines:

- Behavioral analytics

- Time-series analysis

- Risk scoring models

Challenges in Applying Data Science to Cybersecurity

Despite its advantages, integrating data science into cybersecurity comes with challenges:

- Data Quality Issues: Incomplete or noisy data can reduce model accuracy

- Adversarial Attacks: Hackers may manipulate data to deceive models

- High False Positives: Excessive alerts can overwhelm security teams

- Privacy Concerns: Monitoring user behavior must comply with regulations

Addressing these challenges requires continuous model tuning, robust data pipelines, and ethical considerations.

The Future: AI-Driven Cybersecurity

The future of cybersecurity lies in fully autonomous systems powered by artificial intelligence. Emerging trends include:

- Self-healing systems that automatically recover from attacks

- AI-driven threat hunting

- Integration with IoT and edge computing security

As cyber threats grow more complex, the role of data science will only become more central, transforming cybersecurity from a reactive discipline into a proactive and predictive one.

Conclusion: Intelligence as the Ultimate Defense

Data science has fundamentally reshaped the cybersecurity landscape. By enabling systems to learn from data, detect anomalies, and predict threats, it provides a dynamic and intelligent defense mechanism against cyber attacks. Organizations that leverage data science effectively gain a significant advantage in safeguarding their digital assets.

In a world where data is both the target and the tool, mastering the intersection of data science and cybersecurity is no longer optional—it is essential.

كيف يُحدث علم البيانات تحولاً جذرياً في الأمن السيبراني الحديث؟

مقدمة: البيانات تُصبح سلاحاً للدفاع

في عصرٍ تُشكل فيه الأنظمة الرقمية أساساً لكل جانب من جوانب الحياة الحديثة تقريباً من الأنظمة المالية إلى البنية التحتية للرعاية الصحية تطور الأمن السيبراني ليصبح تخصصاً بالغ الأهمية، ومع ذلك لم تعد آليات الأمان التقليدية القائمة على القواعد كافية لمواجهة التهديدات السيبرانية المتطورة باستمرار، وهنا يبرز علم البيانات كقوة مُغيرة، فمن خلال تسخير كميات هائلة من البيانات وتطبيق النمذجة الإحصائية والتعلم الآلي والتعرف على الأنماط يُمكّن علم البيانات المؤسسات من اكتشاف التهديدات السيبرانية والتنبؤ بها وتحييدها بدقة غير مسبوقة

تستكشف هذه المقالة كيف يُعيد علم البيانات تشكيل الأمن السيبراني مُقدمةً رؤى أساسية للمبتدئين ووجهات نظر متقدمة للمختصين الساعين إلى تعميق فهمهم

فهم التقاطع بين علم البيانات والأمن السيبراني

في جوهره يدور الأمن السيبراني حول حماية الأنظمة والشبكات والبيانات من الوصول غير المصرح به أو الهجمات، من ناحية أخرى يُركز علم البيانات على استخلاص رؤى قيّمة من البيانات المنظمة وغير المنظمة، وعندما يتقاطع هذان المجالان ينشأ تآزر قوي

:يعزز علم البيانات الأمن السيبراني من خلال

تحديد الشذوذ في سلوك الشبكة •

التنبؤ بأساليب الهجوم المحتملة •

أتمتة عمليات كشف التهديدات •

تحسين أوقات الاستجابة للحوادث •

على عكس الأنظمة التقليدية التي تعتمد على قواعد محددة مسبقاً تتعلم أنظمة الأمن السيبراني القائمة على البيانات وتتكيف باستمرار مما يجعلها أكثر مرونة في مواجهة التهديدات المتطورة

التطبيقات الرئيسية لعلم البيانات في الأمن السيبراني

1. كشف التهديدات وتحديد الشذوذ

يُعد كشف الأنماط غير المعتادة التي قد تشير إلى نشاط ضار أحد أهم تطبيقات علم البيانات، بحيث تُدرَّب نماذج التعلم الآلي على البيانات التاريخية للتعرف على السلوك “الطبيعي” وعليه فأي انحراف عن هذا النمط الأساسي يُطلق تنبيهات

على سبيل المثال إذا كان المستخدم يسجل دخوله عادةً من موقع جغرافي واحد ثم دخل فجأةً إلى النظام من عدة دول في غضون دقائق فإن أنظمة كشف الشذوذ تُصنِّف هذا السلوك على أنه مشبوه

مراقبة حركة مرور الشبكة في الوقت الفعلي •

تحليل سلوك المستخدم •

كشف هجمات اليوم الصفر •

2. التحليلات التنبؤية للوقاية من التهديدات

تحلل النماذج التنبؤية الحوادث الإلكترونية السابقة للتنبؤ بالهجمات المستقبلية، ومن خلال تحديد أنماط استراتيجيات الهجوم تستطيع المؤسسات تعزيز دفاعاتها بشكل استباقي

على سبيل المثال يمكن لخوارزميات التجميع تصنيف أنواع الهجمات المتشابهة مما يمكّن فرق الأمن السيبراني من توقع المتغيرات الجديدة للتهديدات المعروفة

التنبؤ باتجاهات الهجمات •

تقييم مخاطر الثغرات الأمنية •

التوزيع الاستراتيجي للموارد الأمنية •

3. اكتشاف البرمجيات الخبيثة وتصنيفها

يُتيح علم البيانات إمكانية الاكتشاف الآلي للبرمجيات الخبيثة من خلال تحليل خصائص الملفات وسلوكها، فبدلاً من الاقتصار على أساليب الاكتشاف القائمة على التوقيعات البرمجية فحسب يمكن لنماذج التعلم الآلي تحديد البرمجيات الخبيثة التي لم يسبق رصدها من قبل

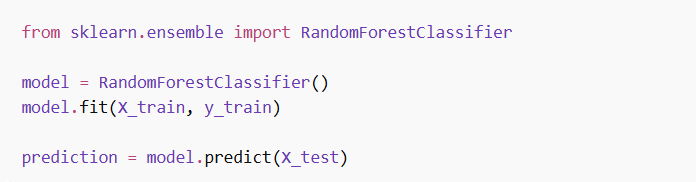

:وفيما يلي مثال مبسط لنموذج تصنيف مُبرمج بلغة بايثون

: يُمكّن هذا النهج الأنظمة من

اكتشاف البرمجيات الخبيثة متعددة الأشكال •

تصنيف التهديدات بناءً على سلوكها •

التحسين المستمر لدقة الكشف •

4. كشف الاحتيال وإدارة المخاطر

في قطاعات مثل الخدمات المصرفية والتجارة الإلكترونية يلعب علم البيانات دوراً حيوياً في تحديد المعاملات الاحتيالية، تُحلل الخوارزميات أنماط المعاملات وتُشير إلى الحالات الشاذة في الوقت الفعلي

:على سبيل المثال

معاملات من أجهزة غير مألوفة •

عمليات شراء متتالية سريعة •

تُساعد هذه المعلومات في منع الخسائر المالية وتعزيز ثقة المستخدم

5. أتمتة الأمن والاستجابة للحوادث

تُقلل الأتمتة المدعومة بعلم البيانات العبء على المحللين البشريين

: يُمكن للأنظمة الذكية

تحديد أولويات التهديدات بناءً على خطورتها •

عزل الأنظمة المخترقة تلقائياً •

توليد معلومات قابلة للتنفيذ لفرق الأمن •

يؤدي ذلك إلى أوقات استجابة أسرع وتقليل الأضرار أثناء الحوادث الإلكترونية

التقنيات والأساليب الأساسية

التعلم الآلي

يُعدّ التعلم الآلي الركيزة الأساسية لتحليلات الأمن السيبراني الحديثة، إذ تُستخدم تقنيات التعلم الخاضع للإشراف وغير الخاضع للإشراف في التصنيف والتجميع واكتشاف الحالات الشاذة

التعلم الخاضع للإشراف للتهديدات المعروفة •

التعلم غير الخاضع للإشراف للتهديدات غير المعروفة •

التعلم المعزز لأنظمة الأمان التكيفية •

تحليلات البيانات الضخمة

تعالج أنظمة الأمن السيبراني كميات هائلة من البيانات من السجلات وحركة مرور الشبكة ونشاط المستخدم

: تُمكّن تقنيات البيانات الضخمة ما يلي

معالجة البيانات في الوقت الفعلي •

حلول تخزين قابلة للتوسع •

استعلام فعال عن مجموعات البيانات الكبيرة •

(NLP) معالجة اللغة الطبيعية

تُستخدم معالجة اللغة الطبيعية لتحليل تقارير معلومات التهديدات ورسائل البريد الإلكتروني التصيدية واتصالات الإنترنت المظلم

اكتشاف محاولات التصيد الاحتيالي •

استخراج المعلومات من تقارير التهديدات •

مراقبة منتديات المخترقين •

مثال واقعي: اكتشاف التهديدات الداخلية

لنفترض مؤسسة كبيرة حيث يصل الموظفون إلى بيانات حساسة يومياً، يراقب نموذج علم البيانات سلوك المستخدم بمرور الوقت، فإذا قام موظفٌ فجأةً بتنزيل كمية كبيرة غير معتادة من الملفات السرية خارج ساعات العمل، فيُشير النظام إلى ذلك باعتباره تهديداً داخلياً محتملاً

: يجمع هذا النهج بين

تحليل السلوك •

تحليل السلاسل الزمنية •

نماذج تقييم المخاطر •

تحديات تطبيق علم البيانات في الأمن السيبراني

: على الرغم من مزاياه فإن دمج علم البيانات في الأمن السيبراني ينطوي على تحديات منها

مشاكل جودة البيانات: قد تؤدي البيانات غير المكتملة أو المشوشة إلى تقليل دقة النموذج •

الهجمات الخبيثة: قد يتلاعب المخترقون بالبيانات لخداع النماذج •

ارتفاع معدل الإنذارات الكاذبة: قد تُرهق التنبيهات المفرطة فرق الأمن •

مخاوف الخصوصية: يجب أن يتوافق رصد سلوك المستخدم مع اللوائح •

يتطلب التغلب على هذه التحديات ضبطاً مستمراً للنماذج وقنوات بيانات قوية ومراعاة الاعتبارات الأخلاقية

المستقبل: الأمن السيبراني المدعوم بالذكاء الاصطناعي

يكمن مستقبل الأمن السيبراني في الأنظمة المستقلة تماماً والمدعومة بالذكاء الاصطناعي

: تشمل الاتجاهات الناشئة ما يلي

أنظمة ذاتية الإصلاح تتعافى تلقائياً من الهجمات •

البحث عن التهديدات المدعوم بالذكاء الاصطناعي •

التكامل مع أمن إنترنت الأشياء والحوسبة الطرفية •

مع ازدياد تعقيد التهديدات السيبرانية سيزداد دور علم البيانات أهمية محولاً الأمن السيبراني من مجال تفاعلي إلى مجال استباقي وتنبؤي

الخلاصة: الذكاء كدفاعٍ أمثل

أحدث علم البيانات نقلةً نوعيةً في مجال الأمن السيبراني، فمن خلال تمكين الأنظمة من التعلّم من البيانات واكتشاف الشذوذات والتنبؤ بالتهديدات يُوفّر آلية دفاعٍ ديناميكيةً وذكيةً ضد الهجمات السيبرانية، وتكتسب المؤسسات التي تُوظّف علم البيانات بفعالية ميزةً كبيرةً في حماية أصولها الرقمية

في عالمٍ تُعدّ فيه البيانات هدفاً وأداةً في آنٍ واحد، فلم يعد إتقان التكامل بين علم البيانات والأمن السيبراني خياراً بل ضرورةً حتمية

You must be logged in to post a comment.